Del 4

Tverrsektorielle forhold

19 Kompetanse

For å kunne delta i en stadig mer digital hverdag er det en forutsetning å ha grunnleggende kunnskap om bruk av IKT. Dette gjelder først og fremst kjennskap til funksjonalitet, men også hvordan man forholder seg i møte med digitale trusler og sårbarheter. Selv om dagens IKT-systemer har en økende grad av innebygde løsninger som skal ivareta brukerens integritet og sikkerhet, har dette liten verdi dersom brukeren enten ikke vet hvordan slike løsninger skal brukes, eller bevisst velger å omgå dem.

Dette kapittelet omhandler kunnskap og ferdigheter som må utvikles, videreformidles og fordeles i samfunnet for å sikre tryggest mulig bruk av IKT. Hva slik kunnskap skal inneholde, vil avhenge av hvem mottageren er. For eksempel må befolkningen i sin alminnelighet vite hvordan man bruker IKT på en sikker måte, både privat og i jobbsammenheng, mens fagarbeidere og spesialister innen IKT må ha spesifikk kunnskap om hvordan man forebygger og håndterer digitale trusler. Slik kunnskap inkluderer også spisskompetanse innenfor utvalgte og særlig kritiske områder. Samtidig må ledere og beslutningstagere i bedrifter og etater ha tilstrekkelig kompetanse til å kunne allokere nødvendige ressurser for å sikre at IKT-sikkerheten blir ivaretatt i egen organisasjon.

Kunnskap om IKT blir blir først og fremst formidlet gjennom opplæring og utdanning. Utvalget har primært fokusert på den offentlige utdanningsdelen som er ment å dekke disse behovene. Utdanningsløpet starter i barnehage og grunnskole og går gjennom videregående utdanning og opp til både generelle IKT-utdanninger og spesialistutdanninger innenfor IKT-sikkerhet. Den grunnleggende utdanningen er primært vurdert med tanke på innhold, mens det for de mer spesialiserte utdanningene også er vurdert om volumet er tilstrekkelig til å dekke nåværende og fremtidige behov. Siden opplæring av eksperter innen IKT-sikkerhet er nært knyttet til forskning og utvikling (FoU), behandler dette kapittelet også den nasjonale FoU-aktiviteten innenfor området. Utvalget avgrenser mot sektorspesifikke utdanningsbehov i dette kapittelet. Øvelse er et vesentlig element i kompetanseoppbygging i virksomheter, og er behandlet under samfunnsfunksjonene i del III «Sårbarheter i kritiske samfunnsfunksjoner».

IKT-sikkerhetskompetanse omtales i det følgende som et samlebegrep som dekker både kunnskap om hvordan man gjør IKT-system robuste mot utilsiktede hendelser, samt også hvordan man beskytter slike system mot tilsiktede angrep.

IKT-sikkerhetskompetanse bygger på flere fagdisipliner: Teknisk IKT-sikkerhet bygger på generell teknisk basisforståelse1 og kan for eksempel være en spesialisering i programvaresikkerhet, nettverkssikkerhet, kryptografi, kartlegging av sårbarheter over nettverk og skadevareanalyse. IKT-sikkerhet innenfor ledelse og administrasjon kan for eksempel være kompetanse innen hendelseshåndtering og digital risikostyring. Innen juss og kriminalitetsbekjempelse har vi datatekniske undersøkelser, forvaltningsinformatikk og medierett, og innen samfunnsfagene står digital rettsstatsutvikling, overvåking og personvern sentralt.

19.1 Sentrale dokumenter

Sårbarhetsutvalget2 fra 2000 omhandlet det norske samfunnets sårbarheter med utgangspunkt i et ønske om å styrke samfunnets sikkerhet og beredskap. Utvalget hevdet at Forskningsrådet, som er ansvarlig for strategisk rådgivning overfor departementene, ikke hadde tatt ansvaret for å kanalisere offentlige midler til sikkerhetsforskning. Konsekvensen av dette var at sikkerhetsforskningen rundt årtusenskiftet var kortsiktig og fragmentert, og at fornyelse og nytenkning ut fra blant annet IKT-revolusjonen ble forhindret.

Sårbarhetsutvalget mente videre at både næringsliv, forvaltning og utdanningsinstitusjoner raskt ville kunne havne i en kompetanse- og rekrutteringskrise på sikkerhetsområdet dersom det ikke kom en ny satsing på sikkerhetsforskning. Utvalget anbefalte blant annet at ett departement måtte ta ansvaret for sikkerhetsforskning i stort og for prioritering av privat–offentlige sektorovergripende forskningsprogrammer.

Infrastrukturutvalget3 leverte i 2006 en utredning som kartla virksomheter med betydning for rikets sikkerhet og vitale nasjonale interesser (kritisk infrastruktur), og fulgte opp Sårbarhetsutvalget med å si: «Kanskje er det i særdeleshet små og mellomstore bedrifter (i tillegg til privatpersoner) som er mest utsatt ved at de ikke har tilstrekkelig kompetanse og økonomiske midler til å skaffe seg tilfredsstillende beskyttelse.»

Nasjonal strategi for informasjonssikkerhet, med tilhørende handlingsplan, fra 2012angir retninger og prioriteringer som skal ligge til grunn for myndighetenes informasjonssikkerhetsarbeid. «Høy kompetanse og fokus på forskning om informasjonssikkerhet» er angitt som ett av de fire overordnede målene. To av de sju strategiske prioriteringene er særlig relevante: «kontinuerlig innsats for bevisstgjøring og kompetanseheving» og «høy kvalitet på nasjonal forskning og utvikling innenfor informasjons- og kommunikasjonssikkerhet». I den tilhørende handlingsplanen er Samferdselsdepartementet bedt om å videreføre nettvett.no, Justis- og beredskapsdepartementet er bedt om å videreføre tilskuddet til Norsk senter for informasjonssikring (NorSIS), Kunnskapsdepartementet skal følge opp at det gis støtte til personvern og informasjonssikkerhet i grunnopplæringen, og Kommunal- og moderniseringsdepartementet fikk i oppgave å etablere et kompetansemiljø for informasjonssikkerhet i statsforvaltningen. Det var også tiltak knyttet til Forskningsrådets nye IKT-satsing IKTPLUSS, som er en videreføring av VERDIKT-programmet.

Nasjonal strategi for IKT-forskning og -utvikling4er utarbeidet av det tidligere Forbruker- og administrasjonsdepartementet, nå Kommunal- og moderniseringsdepartementet, på vegne av regjeringen. Strategien gjelder forperioden 2013–2022. Informasjonssikkerhet er nevnt som én av tre store samfunnsutfordringer innen IKT-forskning og -utvikling: «Regjeringa meiner det er av særskilt nasjonal interesse at vi har innanlands kompetanse og eigne forskingsmiljø innanfor informasjonstryggleik». Strategien viser til små og fragmenterte forskningsgrupper innen offentlig IKT-forskning i Norge og manglende langsiktig forskningsstøtte. Regjeringen ønsket at Forskningsrådet skulle fortsette med en sterk satsing innen IKT, og at Norge skulle delta i EUs rammeprogram Horisont 2020 som fullverdig medlem.

Digitutvalget5 mente i 2013 at digitale ferdigheter i grunnskole og videregående skole i liten grad har blitt et mål i seg selv, men fremstår som et virkemiddel for å oppnå de andre læringsmålene. Med det menes at vekten nesten ensidig er på kommunikasjon og presentasjon, fremfor utvikling, programmering, beregning og teknisk forståelse.6 For å sikre verdiskaping mente Digitutvalget at nye generasjoner må settes i stand til å skape, ikke bare forbruke, teknologi. Digitutvalget foreslo derfor å utvide definisjonen av digitale ferdigheter til også å innebære beregning, analyse og generell teknologiforståelse. I tillegg ønsket de å innføre programmering som valgfag i grunnskolen. Det var etter Digitutvalgets mening for lenge å vente til videregående utdanning tilbyr formell undervisning i programmering. Tiltak for å bygge kompetanse blant lærerne ble foreslått, blant annet basert på «skolens digitale tilstand».7

For høyere utdanning pekte Digitutvalget på manglende formelle krav til digital kompetanse eller ferdigheter, og at slike krav må klarere inn i læringsmål i alle studieprogram. De mente at forståelse for teknologi er viktig også for generalister, som jurister, økonomer, leger og sykepleiere. Helsepersonell må for eksempel kunne ivareta sikkerhet, personvern og menneskeverd. Økonomer må forstå nettbaserte forretningsmodeller. Journalister må kunne bearbeide store mengder rådata og krysskoblinger i databaser for å drive oppsøkende journalistikk. Lærere må kunne knytte IKT til sine fagfelt.

For IKT-spesialistene mente Digitutvalget at det var viktig å få frem studietilbud rettet mot entreprenørskap der den digitale skaperkompetansen rendyrkes. Dette begrunnet i manglende fokus på kommersialisering av produkter og tjenester.

I 2015 ble det levert en utredning kalt Fremtidens skole – Fornyelse av fag og kompetanser8, som vurderte grunnopplæringens fag opp mot krav til kompetanse i et fremtidig samfunns- og arbeidsliv. Utvalget skrev:

«Verktøykompetanse og kompetanse knyttet til sikkerhet er eksempler på digital kompetanse9 som ikke har en umiddelbar tilknytning til noen av dagens skolefag».

Videre står det:

«Teknologiutviklingen fører til endringer i alle fag. Samtidig er det deler av digital kompetanse som ikke er knyttet til et bestemt fag, for eksempel det å lære generelle sider ved bruk av datamaskiner som verktøy. En konsekvens av dette kan være uklarheter i skolehverdagen om hvilke fag som skal ta ansvar for elevenes læring og utvikling av grunnleggende ‘operasjonelle’ digitale ferdigheter.»

Utvalget anbefalte at «de ulike sidene ved digital kompetanse uttrykkes som del av kompetansen i alle fag, men uten at dagens ordning med grunnleggende digitale ferdigheter videreføres».

Digidel 2017 er Kommunal- og moderniseringsdepartementets program for økt digital deltakelse, i samarbeid med private aktører. Hensikten er å styrke samarbeidet og øke innsatsen som i dag gjøres av ulike offentlige virksomheter, IKT-næringen og frivillige organisasjoner på området digital kompetanse og deltakelse. Digidel 2017 vil tilby opplæringsmateriell og arenaer for erfaringsutveksling og kunnskapsheving for instruktører og kursledere som driver med undervisning innen digital kompetanse. EU har en tilsvarende satsning på digital inkludering i sin digitale agenda.

Justis- og beredskapsdepartementet har utgitt FoU-strategi for samfunnssikkerhet 2015–2019.10Trygg digitalisering av samfunnet er ett av flere prioriterte temaer i strategien. Justis- og beredskapsdepartementet vil bidra til forskning innen informasjonssikkerhet og personvern gjennom Forskningsrådets IKTPLUSS og delta aktivt for å koordinere EU-forskningen i Horisont 2020.

19.2 Roller og ansvar

Kunnskapsdepartementet har ansvaret for barnehager, grunnskole, kulturskole, videregående opplæring, fagskoleutdanning og høyere utdanning. Kunnskapsdepartementet utformer den nasjonale utdanningspolitikken som er vedtatt av Stortinget. Departementet har også ansvar for voksnes læring og forskning.

Justis- og beredskapsdepartementet har samordningsansvaret for forebyggende IKT-sikkerhet i sivil sektor. Nasjonal sikkerhetsmyndighet (NSM) er det nasjonale fagmiljøet for IKT-sikkerhet.

Utdanningsdirektoratet følger opp og iverksetter den nasjonale utdanningspolitikken, blant annet gjennom veiledning, tilsyn og undersøkelser.

Senter for IKT i utdanningen skal bidra til økt kvalitet på opplæringen innen bruk av IKT for barn i barnehager, elever i grunnskole og videregående opplæring og studenter i barnehage- og lærerutdanningene. Senteret har blant annet ansvar for personvernskolen.no, undervisningsopplegget «Du bestemmer», og FEIDE i grunnopplæringen.

Nasjonalt organ for kvalitet i utdanningen (NOKUT) har ansvaret for kvalitetssikringen av høyere utdanning og fagskoleutdanning i Norge. Høyere utdanninger tilbys på bachelor-, master- og doktorgradsnivå, og skal være forskningsbaserte. Fagskole er et kortvarig, yrkesrettet alternativ til høyere utdanning. NOKUT fører tilsyn for å utvikle kvaliteten ved utdanningsinstitusjonene. NOKUT har også ansvaret for å godkjenne utenlandsk høyere utdanning og skal bidra til god informasjon når det gjelder sammenligning av norsk og utenlandsk kompetanse.

Norges Forskningsråd (Forskningsrådet) er et nasjonalt forskningsstrategisk og forskningsfinansierende organ som skal møte samfunnsutfordringer og forskningspolitiske målsettinger. Forskningsrådet finansierer forskningsprosjekter, gir basisfinansiering til institutter og sentre, i tillegg til investeringer i nasjonal forskningsinfrastruktur, kurs og konferanser. Budsjettet for 2014 var på 8 046 millioner kroner.11 Rådet skal medvirke til samspill mellom forskning og næringsliv.

19.3 Kompetansesituasjonen i samfunnet

DAMVAD og Samfunnsøkonomisk analyse har tidligere fått i oppdrag av Kommunal- og moderniseringsdepartementet å undersøke behovet for avansert IKT-kompetanse frem mot 2030.12 Analysen viser at etterspørselen etter personer med avansert IKT-kompetanse overgår dagens tilbud av personer med denne kompetansen.

Kommunene har i dag bare unntaksvis en tydelig sikkerhetsorganisasjon, og etterspør derfor i liten grad relevant kompetanse innen IKT-sikkerhet. Kommunene har stort sett små IKT-miljøer, der IKT-sikkerhetsarbeidet bare er én av mange oppgaver for IKT-personalet. Også fylkesmennene har små organisasjoner uten dedikert personell med kompetanse innen IKT-sikkerhet. Ansvaret for IKT-sikkerhet er ofte tillagt personale med andre hovedoppgaver, og som mangler nødvendig spisskompetanse på sikkerhet. Mange ledere har også for lav bevissthet om at de er ansvarlige for IKT-sikkerheten, og har verken vilje eller evne til å ivareta denne rollen.

Det er bred enighet blant infrastruktureiere og bransjeorganisasjoner om at det er en generell mangel på personer med IKT-sikkerhetskompetanse i samfunnet, og at det er utfordrende å rekruttere til denne typen stillinger. Det er likevel få virksomheter som rapporterer om negative konsekvenser som direkte følge av mangel på kompetanse. Også konsulentbransjen oppgir underskudd på personell. De peker spesielt på et stort underskudd på folk med to–fem års erfaring innen sikkerhetsarbeid. Nyutdannede er det noe bedre tilgang på. Etterspørselen etter IKT-sikkerhetskompetanse i markedet er økende, også fra selskaper. Det synes å være enighet om at det er et gap mellom kompetansetilbudet og etterspørselen i markedet.

Utenom de nasjonale kontaktpunktene for informasjonssikkerhet og Difi ser det ikke ut som om direktorater og tilsyn ser det som sin rolle å ha tung og bred spisskompetanse på IKT-sikkerhetsområdet. Vi viser her til omtale av kompetanse under samfunnsfunksjonene i del III «Sårbarheter i kritiske samfunnsfunksjoner».

19.4 Utdanning

I det følgende omtales IKT-utdanning på ulike nivåer, med særlig vekt på ferdigheter som omhandler IKT-sikkerhet og personvern.

19.4.1 Offentlig grunnskole

I offentlig grunnskole undervises det etter læreplanverket Kunnskapsløftet (LK-06), som ble innført høsten 2006, og som også dekker utdanning i videregående skole. LK-06 setter opp fem grunnleggende ferdigheter alle elever skal tilegne seg: å kunne skrive, å kunne regne, å kunne lese, muntlige ferdigheter og digitale ferdigheter. I Utdanningsdirektoratets Rammeverk for grunnleggende ferdigheter13 er digitale ferdigheter definert slik:

«Digitale ferdigheter vil si å kunne bruke digitale verktøy, medier og ressurser hensiktsmessig og forsvarlig for å løse praktiske oppgaver, innhente og behandle informasjon, skape digitale produkter og kommunisere. Digitale ferdigheter innebærer også å utvikle digital dømmekraft gjennom å tilegne seg kunnskap og gode strategier for nettbruk.»

Digitale ferdigheter er ikke definert som et fag i seg selv, men inngår i læreplaner for andre emner og er primært et virkemiddel for å oppnå målene for disse. Det tilbys en frivillig nasjonal prøve på 4. årstrinn for å måle læringsutbyttet.

Digital dømmekraft innebærer å kunne bruke digitale verktøy, medier og ressurser på en forsvarlig måte og å ha et bevisst forhold til personvern og etisk bruk av Internett. Kildekritikk og informasjonssikkerhet er også en viktig del av den digitale dømmekraften. Senter for IKT i utdanningen har på nettstedet dubestemmer.no utarbeidet et undervisningsopplegg om personvern og digital dømmekraft for barn og unge i alderen 9–18 år.

Mens digitale ferdigheter retter seg mot bruk av digitale verktøy, er valgfaget Teknologi i praksis et mer teknisk kurs der eleven får mulighet til å utvikle og eksperimentere med teknologi. I dette inngår også muligheter til å arbeide med IKT med for eksempel Lego-roboter. Det har frem til nå ikke vært noe tilbud om opplæring i programmering i barne- eller ungdomskolen. Denne typen opplæring har i all hovedsak blitt gitt gjennom frivillige organisasjoner som Lær Kidsa Koding og First Lego League. Disse har hatt økende pågang de siste årene.

I sammenheng med den nye realfagstrategien «Tett på realfag» kunngjorde regjeringen i august 2015 at man fra skoleåret 2016/2017 vil starte et prøveprosjekt med tilbud om programmering som valgfag i ungdomskolen. Dette prosjektet vil omfatte inntil 20 klasser det første året. Utdanningsdirektoratet har fått i oppdrag å utarbeide en midlertidig læreplan for det nye valgfaget.

Diskusjoner

Opplæring i digital kompetanse har som mål å sikre at hele befolkningen er i stand til å bruke digitale verktøy i sitt daglige virke. Men som Digitutvalget uttalte, må nye generasjoner også settes i stand til å skape, ikke bare forbruke, teknologi. Som et av tiltakene for å bøte på dette foreslo Digitutvalget å innføre programmering som valgfag i grunnskolen.

Dette er også viktig ut fra et sikkerhetsmessig standpunkt. Det krever dypere teknisk innsikt å forstå hvilke muligheter, men også farer og begrensninger, som ligger i digitale verktøy. Det er dessuten en forutsetning med teknisk innsikt dersom man vil være med og videreutvikle og forbedre teknologien.

Dette følger en trend som har gjort seg gjeldende i stort sett hele EU om å la barn og ungdom få opplæring i grunnleggende dataprogrammering. De IKT-faglige interesseorganisasjonene Informatics Europe og ACM Europe ga i 2013 ut en rapport der hovedkonklusjonen er at hele befolkningen trenger opplæring både i bruk av digitale verktøy og i informatikk.14 Begrepet informatikk dekker her først og fremst kunnskap om programmering, men også en dypere forståelse av hvordan digitale verktøy er bygd opp, og hvordan de fungerer. Motivasjonen for forslaget er betydningen informatikk har for teknologisk innovasjon og dermed også økonomisk utvikling i samfunnet. Andre grunner for å lære programmering i skolen er at det fungerer som et støtteverktøy for andre fag, samtidig som det utvikler analytisk tenking og evne til problemløsing og stimulerer til kreativitet og gruppearbeid.

En rekke land i EU har allerede innført eller planlegger å innføre tilbud om opplæring i programmering i skolen. I England har programmering vært et obligatorisk fag i grunnskolen siden 2012. Tilsvarende krav vil også bli innført i Finland fra høsten 2016. Etablering av et opplæringstilbud i programmering krever imidlertid kunnskap man ikke kan forvente at dagens lærere besitter. I Finland er dette løst gjennom et samarbeid mellom privat sektor og utdanningsdepartementet for å sikre tilgang på tilstrekkelig kompetanse.

Andre land har også egne spesifikke initiativ for å ivareta utdanning innen IKT-sikkerhet. For eksempel har USA gjennom et offentlig-sivilt samarbeid opprettet The National Initiative for Cybersecurity Education (NICE) for å utvikle og vedlikeholde et utdanningsprogram som omfatter opplæring i IKT-sikkerhet, både for allmenheten og for alle utdanningsnivå.

19.4.2 Videregående opplæring

Videregående opplæring omfatter all kompetansegivende opplæring mellom grunnskolen og høyere utdanning og kvalifiserer til arbeidsliv eller videre studier. Offentlig videregående opplæring drives av fylkeskommunene, og det undervises også her etter LK-06. Det skilles mellom studieforberedende og yrkesforberedende utdanning.

Videregående opplæring bruker i stor utstrekning PC-er i skolearbeid, og fylkeskommunen kan kreve at elevene deltar i skolenes utleieordning for bærbare PC-er. Akkurat som for grunnskolen inngår bruk av digitale verktøy som grunnleggende ferdigheter i alle læreplaner.

Blant de videregående opplæringene er det IKT-servicefag som gir den grundigste opplæringen i informasjonssikkerhet. Dette er en yrkesfaglig utdanning som består av ett år med felles programfag etterfulgt av to år med læretid i bedrift. En yrkeskarriere vil typisk føre frem mot arbeid innenfor drift, støtte og vedlikehold av IKT-systemer. I studiet legges det blant annet vekt på ulike aspekter ved IKT-sikkerhet og korrekt behandling av data. I læremålene inngår blant annet

å behandle fortrolige opplysninger på en etisk forsvarlig måte innenfor rammene av gjeldende regelverk

å vurdere systeminstallasjoner mot krav til tilgjengelighet, informasjonssikkerhet og helse, miljø og sikkerhet

å aktivisere, vurdere og dokumentere sikkerhetsmekanismer for å forebygge og varsle forsøk på sikkerhetsbrudd

Av andre yrkesfag har både data og elektronikk og el-energi fellesfag der informasjonssikkerhet inngår i læreplanen. Tilsvarende inngår sikkerhetsrutiner for virksomhetens kunnskapsorganisering og informasjonsflyt i læreplanen for kontor- og administrasjonsfaget.

I det studiespesialiserende utdanningsprogrammet er det to programfag som omhandler IKT – Informasjonsteknologi 1 og Informasjonsteknologi 2. Disse kan velges uavhengig av hverandre. Informasjonsteknologi 1 er et basiskurs i informasjonsteknologi og dekker blant annet Digital samtid, samt utvikling av nettsteder og bruk av databaser. Informasjonsteknologi 2 er mer teknisk rettet og med et større tilsnitt av programmering og multimedieutvikling. I læreplanen for Informasjonsteknologi 1 inngår IKT-sikkerhet og kjennskap til gjeldende regelverk og etiske normer for bruk av informasjonsteknologi. IKT-sikkerhet inngår ikke i læreplanen for Informasjonsteknologi 2.

Diskusjoner

Alle yrker der man kan trenge å bruke datamaskiner, krever digitale basiskunnskaper. Mye av dette oppnås gjennom opplæring i skolen og gjennom daglig bruk, men etter som samfunnet blir stadig mer digitalisert, kreves det ofte også yrkesspesifikk IKT-kunnskap. Det er derfor vesentlig at hver utdanning gir relevant opplæring i aktuelle datasystemer, samtidig som det blir lagt vekt på hvordan disse brukes på en forsvarlig måte. For eksempel vil mindre foretak ofte ikke ha egne IKT-spesialister til å drifte datamaskiner, og de ansatte må selv holde programvaren oppdatert og vite hvordan man håndterer grunnleggende IKT-sikkerhet. Det er derfor vesentlig at særlig avsluttende yrkesutdanninger har en tilstrekkelig IKT-komponent som også inneholder opplæring i IKT-sikkerhet.

Utvalget registrerer at flere yrkesutdanninger innen IKT og elektrofag allerede har en komponent av opplæring i IKT-sikkerhet og personvern. Det er spesielt positivt at IKT-sikkerhet vektlegges såpass grundig i IKT-servicefaget. Dette er i den yrkesutdanningen det er størst sannsynlighet for at man blir eksponert for denne typen problemstillinger, det er derfor vesentlig at uteksaminerte kandidater har relevant kunnskap.

19.4.3 Høyere utdanning

Det tilbys høyere utdanning i IKT ved en rekke høyskoler og universiteter i Norge. Det er særlig to områder som er sterkt representert: informasjonsteknologi og IKT innenfor ingeniørutdanning. Ved universitetene gis det både bachelor- og masterutdanninger innen IKT.

Av ulike årsaker er det vanskelig å få frem sikker statistikk over hvor mange som har fullført en bachelorgrad innenfor IKT-studier ved enkelte universiteter. Ved høgskolene har det i snitt blitt uteksaminert cirka 410 kandidater hvert år de siste tre årene. Av disse kommer cirka 28 prosent fra Høgskolen i Oslo og Akershus og 21 prosent fra Høgskolen i Sør-Trøndelag. Samlet er det cirka 400 mastergradskandidater per år. Av disse kommer over 90 prosent fra universitetene, flest fra NTNU (42 prosent) og Universitetet i Oslo (27 prosent).

Innenfor IKT-sikkerhet tilbys det utdanning på bachelor-, master- og PhD-nivå ved norske høgskoler og universitet. Høgskolen i Gjøvik og Universitetet i Bergen er de eneste institusjonene som tilbyr en bachelorgrad spesifikt rettet mot informasjons- og IKT-sikkerhet. Noroff høyskole har dessuten et bachelorprogram i digital etterforskning. Universitetet i Bergen, NTNU og Høgskolen i Gjøvik har egne masterprogrammer for IKT-sikkerhet. Fra 2017 vil spesialisering innen IKT-sikkerhet på masternivå bli tilbudt også ved Universitetet i Oslo. Det er dessuten flere universiteter som tilbyr masteroppgaver innen IKT-sikkerhet uten å ha et eget program for dette.

De fleste høgskoler og universiteter tilbyr enkeltkurs i IKT-sikkerhet som del av sin undervisningsportefølje. Dette er for eksempel kurs i sikker programvareutvikling, nettverkssikkerhet og informasjonssikkerhet. Det varierer mellom studieprogrammene om slike kurs er obligatoriske eller ikke, men hovedtendensen er at de ikke er det.

Høgskolen i Gjøvik har de siste fem årene uteksaminert i overkant av 10 kandidater per år fra sine sikkerhetsrelaterte bachelorstudier. Bachelorprogrammet ved Universitetet i Bergen ble startet i 2015 og har ennå ikke uteksaminert noen kandidater. Det uteksamineres i overkant av 70 masterkandidater per år innenfor temaer relatert til IKT-sikkerhet. De fleste av dem kommer fra NTNU (cirka 46 prosent) og fra Høgskolen i Gjøvik (cirka 26 prosent). Kandidatene fra NTNU kommer i all hovedsak fra telematikk, men også fra matematikk (kryptografi).

Fra 1. januar 2016 vil NTNU, Høgskolen i Gjøvik, Høgskolen i Sør-Trøndelag og Høgskolen i Ålesund bli slått sammen under NTNU-paraplyen. Gitt dagens kandidatproduksjon vil det nye universitetet stå for nesten 50 prosent av masterproduksjonen innenfor IKT og cirka 70 prosent av masterproduksjonen innenfor IKT-sikkerhet.

PhD-utdanning innenfor IKT-sikkerhet foregår ved de fleste universitetene og ved Høgskolen i Gjøvik. PhD-utdanningen er organisert gjennom Norges nasjonale forskerskole i informasjonssikkerhet, COINS (Research School of Computer and Information Security). COINS er ledet av Høgskolen i Gjøvik, og trekker sammen norske forskningsmiljøer i informasjonssikkerhet til en større enhet ved å integrere den relevante kursportfolioen til de deltagende institusjonene, bygge sterkere relasjoner imellom PhD-studentene og tilby dem et større nettverk. Partnere i forskerskolen inkluderer Høgskolen i Gjøvik, NTNU, Universitetet i Oslo, Universitetet i Bergen, Universitetet i Agder, Universitetet i Stavanger og Universitetet i Tromsø. I overkant av ti doktorgradskandidater disputerer hvert år innen IKT-sikkerhet. Disse kommer i all hovedsak fra de store universitetene og fra Høgskolen i Gjøvik.

Diskusjoner

I følge EU-kommisjonens estimater vil så mange som 90 prosent av alle fremtidige jobber i EU kreve digital kompetanse. EU-kommisjonen har også advart at det ved utløpet av inneværende år vil mangle inntil en halv million arbeidere med spesialkompetanse innen IKT.

Etterspørselen etter ferdige kandidater med IKT-kompetanse vil variere med de økonomiske konjunkturene i samfunnet. De siste årene har imidlertid etterspørselen vært langt større enn tilgangen på kandidater. KMD estimerer at det i det offentlige og i næringslivet med dagens utdanningstakt vil mangle mer enn 10 000 personer med avansert IKT-kompetanse i 2030.15 IKT-sikkerhet er et av områdene der det forventes et særlig behov for kompetanse. Utvalget har sett den samme tendensen i sin kontakt med ulike samfunnsaktører.

Både universiteter og forskningsinstitusjoner oppgir at det er generelt vanskelig å rekruttere tilstrekkelig personell nasjonalt, og at flere er avhengige av internasjonal rekruttering. Enkelte oppgir i den sammenheng at det kan være utfordrende å bruke utenlandsk personell, enten fordi det er vanskelig å få dem sikkerhetsklarert, eller fordi de ikke kjenner norske forhold. Det synes å være spesielt vanskelig å rekruttere til doktorgradsstillinger, der det er gjennomgående få norske søkere.

Utvalget registrerer at det er en underdekning både av kandidater med generell IKT-kompetanse og av kandidater med mer spesifikk IKT-sikkerhetskompetanse. Det er like fullt ønskelig at de som faktisk gjennomfører en generell IKT-utdanning, har grunnleggende kunnskaper om IKT-sikkerhet. Utvalget har sett at det er flere utdanningsløp der dette ikke er tilfellet. Det er imidlertid nå en internasjonal trend å inkludere IKT-sikkerhet i samtlige bachelorprogrammer innenfor IKT. De internasjonale IKT-interesseorganisasjonene ACM og IEEE ga i 2013 ut sin siste rapport med retningslinjer for hvilke temaer som bør dekkes av en bachelorutdanning innenfor Computer Science.1617 Selv om rapporten først og fremst retter seg mot amerikanske forhold, er det ingen grunn til å tro at den ikke også er dekkende for hva som bør inngå i en norsk IKT-bachelor.

Sammenlignet med foregående rapport fra 2008 anbefaler den nye rapporten to nye områder som enhver bachelorutdanning i Computer Science bør dekke. Ett av disse er Information Assurance and Security (IAS). Dette området dekker både tekniske løsninger og policy-beslutninger som har til hensikt å beskytte og forsvare informasjon og informasjonssystemer blant annet gjennom å sikre konfidensialitet, integritet og tilgjengelighet.18 Rapporten anbefaler at av den totale undervisningstiden bør cirka 3 prosent brukes på dedikert IAS-stoff og cirka 20 prosent på IAS-stoff som kan dekkes gjennom andre kurs.

Som en oppfølging ble det også gitt ut en egen rapport19 i Storbritannia i 2015 med retningslinjer for hvordan dette materialet skal dekkes av alle bachelorprogrammer innenfor IKT. Overført til norske forhold vil en norsk bachelorgrad bestå av 180 studiepoeng, hvorav et IKT-studie inneholder cirka 100 studiepoeng IKT-relatert materiale. Det eksakte tallet varierer mellom institusjonene og også mellom ulike studier. Det skulle tilsi at dersom man følger rapportens anbefalinger, vil IAS-relatert materiale utgjøre cirka 23 studiepoeng, fordelt på 3 dedikerte studiepoeng, og 20 studiepoeng som kan dekkes av andre kurs.

19.4.4 Etterutdanning

NSM er en sentral aktør innen etterutdanning innen forebyggende sikkerhet. NSMs kurssenter gjennomfører en rekke kurs av kortere og lengre varighet over hele landet. Grunnkurs i forebyggende sikkerhet og sikkerhetsledelse har som mål å gjøre deltakerne i stand til å redusere sårbarheter knyttet til spionasje, sabotasje eller terrorhandlinger. Tempest-kurset gir opplæring i å håndtere informasjonslekkasje via utilsiktet elektromagnetisk utstråling fra elektronikk. Kurs i fysisk sikring er rettet mot eiere eller leverandører av skjermingsverdige objekter og annen kritisk nasjonal infrastruktur. NSM har et lederrettet kurs om sikkerhetskultur og kurs om sårbarheter ved bruk av sosiale medier, i tillegg til en rekke kurs innen personellsikkerhet. NSM tilbyr også kurs i verdivurdering og informasjonssystemsikkerhet. NSM er vert for den årlige sikkerhetskonferansen.

Det finnes ulike tilbud om erfaringsbaserte utdanninger i universitets- og høyskolesektoren. Høyskolen i Gjøvik har etablert en erfaringsbasert mastergrad innen informasjonssikkerhet og dataetterforskning. Universitetet i Oslo har etablert en erfaringsbasert mastergrad i IT og ledelse som blant annet inneholder kurs i ledelse av informasjonssikkerhet. Dette emnet kan brukes til ulike sikkerhetssertifiseringer som CISM og CISSP. Sammen med CISA utgjør disse de mest kjente sertifiseringene innen IKT-sikkerhet og -revisjon. Forberedende kurs for disse sertifiseringene tilbys av en rekke private norske og internasjonale aktører.

19.5 Forskning og utvikling (FoU)

19.5.1 Norsk FoU-aktivitet innen IKT-sikkerhet

Det foregår forskning innenfor emner relatert til IKT-sikkerhet ved flere universiteter og høyskoler. De største miljøene finnes ved Universitetet i Oslo, Universitetet i Bergen, NTNU og Høgskolen i Gjøvik. Utenom disse foregår det forskning ved Universitetet i Agder, ved Universitetet i Stavanger og ved Universitetet i Tromsø. I instituttsektoren foregår det relevant forskning ved Simula Research Laboratory, SINTEF og Forsvarets forskningsinstitutt (FFI). I det følgende beskrives de største gruppene kort.

Ved Universitetet i Oslo har det meste av undervisningen i og forskningen på informasjonssikkerhet vært knyttet til UNIK. Det matematisk-naturvitenskapelige fakultet opprettet i 2014 «Endringsmiljø» (strategisk forskningsinitiativ) ved Institutt for informatikk for å bygge en kraftfull satsing på IKT-sikkerhet. Dette endringsmiljøet – ConSeRNS – består av 11 vitenskapelig ansatte og 6 PhD-stillinger, med IKT- sikkerhet eller tilstøtende temaer som hovedfelt.

Ved Universitetet i Bergen er forskning relatert til IKT-sikkerhet organisert i Selmersenteret og gjennom Simula@UiB ved Institutt for informatikk. Forskningen dekker et bredt spekter av fundamentale forskningsfelt som informasjonsteori, kodeteori, kryptografi og datasikkerhet. Totalt består gruppen av fem professorer og fire forskere samt flere PhD-studenter. Simula@UiB er et samarbeidsprosjekt med Simula Research Laboratory om forskning på kryptografi, IKT-sikkerhet og informasjonsteori. Senteret består av to professorer fra Selmersenteret og to forskere finansiert av Simula. Forskerne er i første omgang ansatt for en periode på fire år. For å styrke dette arbeidet vil Samferdselsdepartementet fra og med 2016 bidra til finansieringen av Simula@UiB med 5 millioner kroner årlig.

Simula Research Laboratory har siden 2006 utført all forskningsaktivitet innenfor IKT-sikkerhet i Robuste nett-senteret (Center for resilient Networks and Applications – CRNA). Senteret får sin grunnbevilgning fra Samferdselsdepartementet og har et teknologisk fokus. Blant annet foretas det langsiktige målinger av mobile bredbåndsnett i Norge. Dette danner grunnlag for en årlig rapport om stabiliteten og ytelsen til disse nettene. Hovedtyngden av forskningen omhandler effekten av utilsiktede hendelser, men CRNA har også et pågående samarbeid med UiB (Simula@UiB) om forskning for å håndtere tilsiktede hendelser som dataangrep. Forskerkapasiteten ved Simula har cirka 20 årsverk knyttet til Robuste nett og ytterligere 7 årsverk delt med Universitetet i Bergen. Av disse 27 er omtrent halvparten midlertidige PhD- og postdoktorstillinger. Simula samarbeider med UiO gjennom ConSeRNS.

Ved NTNU foregår i all hovedsak forskning relatert til IKT-sikkerhet ved Institutt for telematikk, og er fokusert på kryptologi, kommunikasjonssikkerhet, tilgangskontroll og digital etterforskning. Totalt er det åtte fast ansatte som arbeider med IKT-sikkerhet ved instituttet. Det foregår også sikkerhetsrelatert forskning ved andre institutter, om enn i mindre omfang.

Ved Høgskolen i Gjøvik ble forskning relatert til IKT-sikkerhet etablert i 2002 gjennom Norwegian Information Security Laboratory (NISlab), og har siden 2014 blitt videreutviklet gjennom Center for Cyber and Information Security (CCIS). CCIS er et forsknings- og utdanningssenter innen sikkerhet basert på et partnerskap mellom 25 offentlige, private og akademiske virksomheter. Det overordnede målet for CCIS er å styrke samfunnets kompetanse og ferdigheter i å beskytte mot, oppdage, respondere på og etterforske uønskede og kriminelle handlinger som benytter datamaskiner. Ved senteret er det forskningsgrupper innen informasjonssikkerhet, beskyttelse av kritisk infrastruktur, cyberforsvar, biometri, personvern og digital etterforskning og bevissikring. Forskerkapasiteten ved CCIS utgjør til sammen 32 årsverk hvorav 16 i fast stilling. Miljøet er det største innenfor fagfeltet i Skandinavia. Fra 2016 vil Høgskolen i Gjøvik være en del av NTNU. Sammen med Cyberforsvaret etablerer CCIS Cyber Range som et nasjonalt virtuelt øvingsfelt for forsking og utdanning på både beskyttelse og angrep på systemer og nettverk.

FFI utfører forskning på IKT-sikkerhet i militære informasjons- og kommunikasjonsinfrastrukturer og systemer. Forskergruppen som har IKT-sikkerhet som sitt hovedarbeidsområde, består av cirka 15 fast ansatte og er i hovedsak finansiert gjennom prosjekter for Forsvaret eller basisbevilgninger til FFI. Flere av forskerne har en bistilling ved universiteter og høyskoler. IKT-sikkerhet dekkes også av forskere som understøtter Forsvarets anskaffelser eller modernisering, og kompetansegruppen for IKT-sikkerhet teller totalt 45 personer. Utenom oppdrag for Forsvaret har FFI sporadiske oppdrag for sivile myndigheter og et nært samarbeid med andre forskningsmiljøer – primært gjennom NATOs forskningsaktiviteter og -grupper og samarbeid med sivile forskningsinstitusjoner. FFI støtter økonomisk et halvt professorat ved CCIS.

SINTEF er Skandinavias største uavhengige forskningsorganisasjon. De forsker blant annet på programvaresikkerhet, nettverkssikkerhet, cybersikkerhet, informasjonskontroll, risikoanalyse (også kombinert med testing) og innebygd personvern. SINTEF arbeider også med ikke-tekniske problemstillinger relatert til sårbarhet, nettmobbing og personvern. Totalt har SINTEF cirka 22 fast ansatte som arbeider med ulike sikkerhetsrelaterte problemstillinger.

19.5.2 Kvaliteten på norsk IKT-sikkerhetsforskning

I 2012 gjennomførte Forskningsrådet en evaluering av forskning og utvikling innen IKT ved et utvalg norske universiteter og høyskoler. Rapporten konkluderte med at Norge mangler en nasjonal strategi for IKT og underinvesterer i IKT-forskning relativt til feltets viktighet og potensial sammenlignet med andre vesteuropeiske og nordamerikanske land. Samtidig som rapporten påpeker at Norge ligger langt fremme på en rekke enkeltområder, konkluderer den med at utilstrekkelig vektlegging på forskning innenfor cybersikkerhet kan utgjøre en potensiell sikkerhetsrisiko for Norge. Rapporten anbefaler at Norge utvikler en nasjonal IKT-forskningsstrategi som tar hensyn til de særegne behovene til norsk industri og samfunn, og konstaterer at det er av nasjonal betydning med en strategisk innsats for å øke nasjonal kompetanse på cybersikkerhet.20

I Forskningsrådets evaluering av IKT-forskning i 2012 fikk hver forskningsgruppe en karakter på en skala fra 1 til 5, der 1 er lavest og tilkjennegir at gruppen har substansielle strukturelle problemer og begrenset påvirkningskraft og produktivitet. Karakteren 5 er høyest og gis til grupper med internasjonalt lederskap, synlighet og visjon. Av gruppene som driver forskning innenfor IKT-sikkerhet, var det bare gruppen i Bergen som fikk karakteren 5, mens Simula fikk 4 og Høgskolen i Gjøvik 3 til 4. De resterende gruppene fikk karakteren 3 eller lavere. Denne evalueringen ble gjort før UiO startet ConSeRNS og før Høgskolen i Gjøvik startet CCIS. Simula@UiB-samarbeidet ble også startet etter evalueringen.

Norge har i en årrekke hatt faglig sterke forskningsgrupper innen kryptografi. I tillegg til rådgivning og vurderinger har disse miljøene utdannet kandidater som er med på å høyne det generelle nasjonale kompetansenivået innen kryptografi. Gruppene er imidlertid relativt små og dermed også personavhengige. Innen matematikk og datavitenskap er kryptografi bare ett av mange forskningsområder. Det er derfor ikke gitt at universiteter og andre forskningsinstitusjoner vil prioritere å bygge opp og vedlikeholde levedyktige og kompetente miljøer.

19.5.3 Forskningsrådets rolle

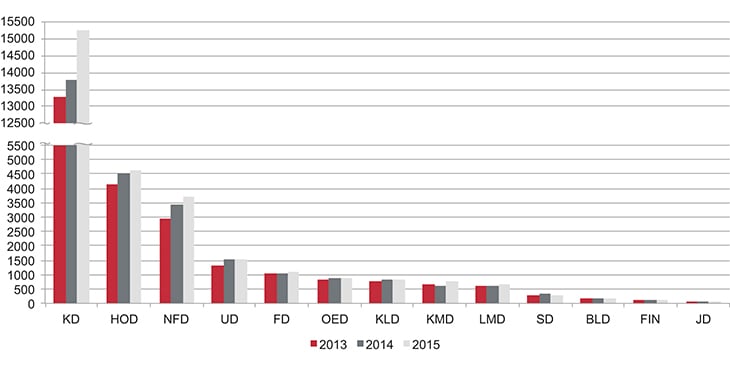

Forskningsrådet er den viktigste finansieringskilden for prosjektstøtte i universitetets- og høyskolesektoren. I tidsrommet 2010–2014 bevilget Forskningsrådet cirka 75 millioner kroner til prosjekter som ser på forskjellige aspekter ved IKT og sikkerhet, personvern og sårbarhet. Fra 2015 er IKTPLUSS Forskningsrådets hovedprogram innen IKT og skal løpe frem til 2024, med et årlig budsjett på cirka 165 millioner kroner. Årets bevilgning kommer fra KMD, SD, NFD og KD. Figur 19.1 viser tildeling av de ulike departementenes bevilgning til forsking de tre siste årene. JD bevilger generelt lite midler til forskning og utvikling.

Figur 19.1 Tildeling av FoU-midler fordelt på departement for 2013–2015. Beløpene er i millioner kroner. Tall for FAD er lagt inn i KMD for 2013. Statistikken er fra NIFU.1

1 Statistikk fra Nordisk institutt for studier av innovasjon, forskning og utdanning (NIFU).

De faglige tematiske prioriteringene i IKTPLUSS tar utgangspunkt i de tre overordnede satsingsområdene Kompleksitet og robusthet, Data og tjenester overalt og Et trygt informasjonssamfunn.21 Forskningsområder som er nevnt i forbindelse med Et trygt informasjonssamfunn, inkluderer blant annet sikkerhet i komplekse infrastrukturer, personvernfremmende teknologier, digital etterforskning og datakriminalitet, samt kryptografi og sikkerhetsmekanismer. Disse forskningstemaene er gjensidig knyttet til forskningstemaene om kompleksitet og robusthet, herunder samspill mellom teknologi, individer og samfunn. Å håndtere kompleksitet og skape robuste systemer er sentralt for å ivareta samfunnssikkerheten.

Programmet har gjennomført sin første utlysning og har i 2015 innvilget prosjekter relatert til IKT-sikkerhet med en samlet ramme på 150 millioner kroner.

19.5.4 Internasjonal finansiering

Horisont 2020 er EUs gjeldende forskningsprogram for tidsrommet 2014–2020, og er verdens største program for innovasjon og forskning. I 2015 gjennomførte Horisont 2020 en utlysning av midler som dekker problemstillinger relatert til IKT-sikkerhet og personvern, «Digital security: cybersecurity, privacy and trust H2020-DS-2015-1». Det totale budsjettet for utlysningen var på 50 M€. Det er forventet at resultatet fra utlysningen foreligger ved årsskiftet 2015/2016.

19.5.5 Diskusjoner

Blant universitetene mener enkelte at det har blitt vanskeligere å få forskningsmidler til IKT-sikkerhet fra Norges forskningsråd de siste årene. Det pekes på at den manglende satsingen på IKT-sikkerhet har ført til at det utdannes svært få kandidater i Norge med den nødvendige kompetansen til å drive forskning på et høyt internasjonalt nivå. Det er usikkert om Norge per i dag har nødvendig og tilstrekkelig kompetanse til å dekke behovet for forskning innen IKT-sikkerhet, og for enkelte forskningsinstitusjoner er mangel på kompetanse en begrensende faktor for hvilke oppdrag de kan påta seg. Basert på svarene utvalget har mottatt, er det grunn til å anta at konklusjonene vedrørende manglende satsing på forskning og utvikling innen IKT-sikkerhet som ble avdekket av Forskningsrådet i deres evaluering fra 2012, fremdeles gjelder.

Å ha tilgang på gode forskningsmiljøer innenfor IKT-sikkerhet er vesentlig av flere grunner. Det er forskning som produserer ny kunnskap, og som kan adressere problemstillinger som er viktige for nasjonale aktører. Kapasiteten og kvaliteten på utdanning innen IKT-sikkerhet er dessuten nært knyttet til kvaliteten og størrelsen på tilhørende forskningsgrupper. Forskningsrådets evaluering fra 2012 viser at Norge har forskningsmiljøer innenfor IKT-sikkerhet som til dels er svært gode. Det skulle tilsi at vi har potensial for å bygge videre på eksisterende miljøer og dermed sikre høy kvalitet og også tilstrekkelig volum innen både forskning og utdanning.

Selv om enkeltforskere kan oppnå meget gode resultater, er det en gjennomgående trend at den beste forskningen krever forskningsgrupper av en viss størrelse. Å ha tilgang på bred nok kunnskap er også en forutsetning for at uteksaminerte kandidater skal ha best mulig kunnskapsgrunnlag i sitt videre arbeid. Det er derfor svært positivt at det i kjølvannet av 2012 har foregått en konsolidering av de viktigste norske forskningsmiljøene innen IKT-sikkerhet. Samarbeidet gjennom Simula@UiB sikrer at man får bygd opp et sterkt forskningsmiljø innen mer teoretisk datasikkerhet og kryptografi, som også kan dra veksler på kompetansen ved Simula om «resilience». Ved Høgskolen i Gjøvik har man bygd opp en, i nasjonal målestokk, stor satsing på mer anvendt datasikkerhet sammen med mange av de viktigste samfunnsaktørene på området. Sammenslåingen av NTNU og Høgskolen i Gjøvik fra 2016 vil også legge grunnen for videre synergieffekter mellom telematikk- og kryptografimiljøet ved NTNU og sikkerhetsmiljøet i Gjøvik. Ved siden av denne satsingen har Universitetet i Oslo begynt å bygge opp en egen forskningsgruppe gjennom ConSeRNS.

Frem til starten av IKTPLUSS-programmet har tilgangen på prosjektmidler vært en begrensende faktor for forskningsaktiviteten, både når det gjelder forskningsvolum og antall utdannede PhD-kandidater. Dette har ført til en gradvis utarming av miljøene, noe som igjen går ut over fremtidig rekruttering. Imidlertid ser det nå ut til at ressurstilgangen har bedret seg gjennom Forskningsrådets satsing på IKT-sikkerhet, og sammen med EUs program for cybersikkerhet i Horisont 2020 burde det nå være mulig både å vedlikeholde og bygge videre på den kompetansen som allerede finnes. Dette forutsetter imidlertid at Forskningsrådet vedlikeholder sin nåværende satsing.

Antall uteksaminerte PhD-kandidater avhenger både av finansiering og veiledningskapasitet. Selv om Forskningsrådets økte satsing er prisverdig, gir den ikke flere faste stillinger. Universitetene og høgskolene har mulighet til å foreta interne omprioriteringer for å bygge opp prioriterte forskningsmiljøer, men slike tiltak vil være av begrenset omfang og tar dessuten lang tid. Muligheten til å bygge opp langsiktig satsing basert på midler fra eksterne aktører vil også være begrenset over tid. Det er derfor ønskelig at bevilgende myndigheter ser på dimensjoneringen av hele området og setter i verk nødvendige tiltak.

En slik vurdering må ta hensyn til hvilke områder som er nasjonalt viktige, både med tanke på produksjon av kandidater og på hvilke forskningstemaer man ønsker å prioritere.

19.6 Kunnskap og støtte til befolkningen

NorSIS vektlegger å gi råd og veiledning til befolkningen, siden kunnskap i befolkningen i stor grad overføres til de små og mellomstore virksomhetene. NorSIS driver i dag nettsidene norsis.no, sikkert.no, slettmeg.no og idtyveri.info.22 NorSIS utgir årlig rapporten Trusler og trender.23

NorSIS er tilrettelegger for Nasjonal sikkerhetsmåned, som holdes hver oktober. Hensikten med initiativet er å understøtte digitaliseringen av samfunnet. Lignende arrangementer gjennomføres i USA, cirka 30 land i EU og også i andre land i verden. Nasjonal sikkerhetsmåned tilbyr informasjon og råd, arrangementer og e-læring og annen type opplæring til offentlige og private virksomheter. I 2014 nådde NorSIS ut til 270 000 ansatte i norske virksomheter med e-læringspakken.

NorSIS jobber aktivt i media og med å skape møteplasser. NorSIS arrangerer årlig flere konferanser, mange av dem i samarbeid med andre aktører. Konferansen Identitet fokuserer på identitetsutfordringer og løsninger, Security Divas på å stimulere kvinner til å jobbe med informasjonssikkerhet, Kritisk IS på informasjonssikkerhet i kritisk infrastruktur og Kraft IS på informasjonssikkerhet i kraftbransjen. I tillegg kommer avslutningskonferansen til Nasjonal sikkerhetsmåned, Sikkert NOK.

NorSIS har på oppdrag fra Justis- og beredskapsdepartementet satt i gang et prosjekt for å måle befolkningens kunnskap og bevissthet om informasjonssikkerhet. Prosjektet vil kunne gi viktig informasjon om sikkerhetstilstanden, avvik og effekten av ulike tiltak. Måling av status på innbyggerne er beskrevet som et krav i Nasjonal strategi for informasjonssikkerhet.

Forbrukerrådet er en statlig finansiert, men uavhengig interesseorganisasjon som bistår forbrukerne ved å tilby kostnadsfri juridisk veiledning og megling i konflikter med næringsdrivende. Årlig ber nesten 100 000 nordmenn om hjelp. Rådet jobber aktivt med å påvirke myndigheter og næringsliv i en forbrukervennlig retning gjennom dialog, påvirkningsarbeid og utredninger. Forbrukerrådets markedsportaler gir forbrukere informasjon om produkter og tjenester. I 2014 hadde rådet en gjennomgang av avtalevilkår i skytjenester for lagring,24 og de jobber nå med en kartlegging av mobilapplikasjoner. Innen IKT jobber rådet spesielt for forbrukerrettigheter innen

flyttbarhet av egne data mellom tjenester, slik at vi som forbrukere kan bytte mellom tjenester; i forlengelse av dette kommer retten til å bli glemt, som handler om å få sine data fjernet fra tjenesten

akseptable vilkår med gradert personvern, slik at brukeravtaler blir enklere å lese, og at vi slipper såkalte «take it or leave it»-tjenester der forbrukeren ikke har et reelt valg

åpenhet om hva virksomheter gjør med våre persondata, og hvem de deler dem med25

Forbrukerombudet er en offentlig tilsynsmyndighet. Ombudet jobber med å forebygge og stoppe ulovlig markedsføring samt urimelige kontrakter. Dette oppnås gjennom dialog, forhandlinger og bruk av sanksjonsapparatet. Forbrukerombudet får rundt 10 000 skriftlige klager og henvendelser i året. Rådet fører tilsyn med digitale tjenester og jobber for globale standarder, siden flesteparten av tjenestene er utenfor EU/EØS og dermed ikke følger de samme rammevilkårene.

Datatilsynets veiledningstjeneste besvarer henvendelser fra offentlige og private virksomheter, så vel som fra enkeltpersoner. Spørsmålene som kommer inn, er av både juridisk, teknisk og sikkerhetsmessig art. Denne tjenesten er et viktig lavterskeltilbud for publikum som har spørsmål knyttet til behandling av personopplysninger, og et viktig mål med tjenesten er å gjøre borgere og virksomheter i stand til å ivareta eget ansvar for personvern. I løpet av 2014 hadde veiledningstjenesten besvart 9 033 henvendelser.

19.7 Tjenesteutsetting

Utsetting av IKT-tjenester kan på sikt medføre tap av kompetanse i virksomhetens systemer og teknologi og svekket eierskap til oppgavene. Dette ser likevel ikke ut til å være en stor bekymring for virksomhetene. I noen grad er dette en kjent konsekvens og et resultat av bevisste valg fra virksomhetens side, og samarbeid med private er ikke til hinder for at virksomheten bygger opp sin egen kompetanse på området. Ved å sette ut driftsoppgaver kan man få stabil tilgang på et kompetansemiljø som er mer robust enn det er realistisk for virksomheten selv å opprettholde over tid. På den andre siden velger enkelte virksomheter å bygge opp sin egen kompetanse på grunn av manglende kompetanse hos underleverandører eller stort gjennomtrekk av konsulenter.

Bildet er dermed tosidig. Det er en fordel for virksomhetene å benytte en større leverandør som er i stand til å tiltrekke seg kompetanse og bygge opp fagmiljøer som bidrar til at de kan etablere løsninger som mindre virksomheter normalt ikke har mulighet til selv. Virksomheten er samtidig avhengig av å opprettholde et minimum av bransje- og løsningskunnskap. En positiv sikkerhetsmessig effekt av tjenesteutsetting forutsetter at virksomheten selv skaffer seg en ny type sikkerhetskompetanse på hvordan de skal sikre og følge opp oppdragene som settes ut. Dette gir andre utfordringer enn det å ha tjenesten internt. Virksomheten må ha tilstrekkelig bestillerkompetanse i forhold til dialogen med leverandøren for å kunne stille krav og følge opp med kontroller og testing.

Det er mangel på personell som forstår den tekniske risikoen på tvers av infrastrukturer og verdikjeder, og er løsningsarkitekter som kan bistå virksomheter med etablering av grunnleggende sikkerhetsarkitektur på tvers av en portefølje for å sikre god utnyttelse av investeringer og tilrettelegging for fremtidige digitaliseringsbehov. Sikkerhetsarkitekter forstår både landskapet fra sikkerhetskrav i standarder og lover til det tekniske bildet. Denne kompetanse er også viktig ved tjenesteutsetting for å sikre grensesnitt mellom leverandører og for eksempel miljøer som er driftet internt i en virksomhet. Vi viser for øvrig til omtale av skytjenester i punkt 23.7.3 «Juridiske forhold ved skytjenester» og de øvrige samfunnsfunksjonene i del III «Sårbarheter i kritiske samfunnsfunksjoner» for ytterligere diskusjoner rundt tjenesteutsetting.

19.8 Vurderinger og tiltak

19.8.1 Etablere en overordnet nasjonal kompetansestrategi innen IKT-sikkerhet

Justis- og beredskapsdepartementet bør sammen med Kunnskapsdepartementet utarbeide en overordnet nasjonal strategi for å sikre en langsiktig oppbygging av kompetanse innen IKT-sikkerhet i det norske samfunnet. En slik strategi må dekke tiltak for å bygge opp kapasitet innen både forskning og utdanning.

Hensikten er å sikre langsiktig finansiering, slik at ikke kompetansemiljøer forvitrer mellom finansierte prosjekter. Tiltaket er begrunnet i at Forskningsrådet i dag bare gir prosjektstøtte, og ikke midler for å opprettholde fagmiljøer. Utvalget mener det er lite trolig at universitets- og høyskoleinstitusjonene klarer å løse dette ved egne omprioriteringer. I tillegg bevilger Justis- og beredskapsdepartementet svært lite midler til forskning. Justis- og beredskapsdepartementet er primæradressat for tiltaket fordi de har fått samordningsansvaret for forebyggende IKT-sikkerhet i sivil sektor.26

19.8.2 Prioriteringer i en overordnet strategi

Punktene under utdyper hva utvalget mener bør inngå som prioriteringer i en overordnet strategi. Utvalget merker seg at flere av de foreslåtte tiltakene samsvarer godt med Justis- og beredskapsdepartementets egen FoU-strategi.27 Det er også viktig å presisere at flere av tiltakene bør iverksettes av henholdsvis Justis- og beredskapsdepartementet og Kunnskapsdepartementet i påvente av at den overordnede strategien blir utarbeidet.

Etablere en langsiktig plan for å bygge opp og vedlikeholde forskningskapasitet

Det er prisverdig at Norges Forskningsråd (NFR) har lansert IKTPLUSS-programmet med en sterk satsing innenfor informasjons- og IKT-sikkerhet. Programmet løper over ti år og vil kunne tilby tiltrengte forskningsmidler til dette området. Man må imidlertid merke seg at som for alle NFR-programmer tilbys det tidsbegrenset prosjektstøtte. Det vil derfor ikke kunne finansiere faste stillinger og heller ikke gi lengre tidshorisont enn lengden av hvert enkelt prosjekt, som regel fire til fem år. De norske FoU-miljøene innenfor IKT-sikkerhet er i stor grad små og har et relativt beskjedent antall faste stillinger. Det varierer også i hvilken grad disse miljøene er samlokalisert med stedene der volumproduksjonen av IKT-kandidater foregår. For eksempel har informatikkmiljøene ved UiO og NTNU relativt sett liten aktivitet innenfor IKT-sikkerhet.

Selv om Forskningsrådet gir verdifull støtte til forskningsprosjekter innenfor IKT-sikkerhet, vil midlene bare være prosjektbaserte og derfor ikke gi en varig oppbygging av forskningskapasiteten ved norske universiteter og høyskoler. Samferdselsdepartementets støtte til Robuste nett-senteret ved Simula, som helt nylig er blitt ytterligere styrket gjennom Simula@UiB, er derfor et svært positivt eksempel. Det samme gjelder støtten Justis- og beredskapsdepartementet har gitt til CCIS ved Høgskolen i Gjøvik. Oppbyggingen av forsknings- og undervisningsmiljøer gjennom de siste årene har i stor grad vært basert på støtte fra eksterne kilder. I denne sammenheng viser særlig etableringen av CCIS at det er mulig å få til et langsiktig samarbeid med både private og offentlige aktører.

Siden Justis- og beredskapsdepartementet har samordningsansvar for forebyggende IKT-sikkerhet, har departementet et særlig ansvar for å sikre tilstrekkelig nasjonal forskningskapasitet innenfor IKT-sikkerhet og bekjempelse av IKT-kriminalitet. Selv om Justis- og beredskapsdepartementet har vært med på å støtte CCIS, er JDs FoU-bevilgninger fremdeles lave. Utvalget ser det derfor som svært positivt at JD ønsker å etablere strategiske partnerskap med enkelte utdannings- og forskningsinstitusjoner innen blant annet IKT-sikkerhet, og at JD har som målsetting at det settes av midler til å utføre forskning, utredning og evalueringer i forbindelse med større tiltak innen samfunnssikkerhet. En naturlig konsekvens av dette er at JD nå øker sine FoU-bevilgninger rettet mot IKT-sikkerhet. Planen bør også omfatte andre relevante aktører, blant annet forsvarssektoren, Nærings- og fiskeridepartementet og andre relevante departementer og myndigheter. Utvalget vil samtidig understreke viktigheten av at en slik satsing er innrettet mot et begrenset antall forskningsmiljøer for å sikre høy kvalitet.

Opprettholde forskningsinnsatsen på IKT-sikkerhet

Utvalget ser svært positivt på Forskningsrådets nye forskningsprogram IKTPLUSS. Programmet kommer etter at det over tid har vært bevilget relativt lite midler til forskning på IKT-sikkerhet. Gjennom å fokusere på «Et trygt informasjonssamfunn» vil programmet ha mulighet til å styrke kvaliteten og øke dristigheten og relevansen i norsk IKT-forskning innenfor samfunnssikkerhet generelt og IKT-sikkerhet spesielt. Både programmets langsiktige tidshorisont og det årlige omfanget tilsier at det kan ha påvirkningskraft utover de enkeltprosjektene som støttes.

Sikkerhet er imidlertid bare ett av flere temaer som IKTPLUSS dekker. Utvalget vil derfor understreke viktigheten av at Forskningsrådet opprettholder satsningen på IKT-sikkerhet på linje med den man hadde i 2015. Det er også vesentlig at Forskningsrådet bevilger forskningsmidler til IKT-sikkerhet etter at programmet er avsluttet.

Utvalget observerer en generell mangel på kunnskap om de økonomiske tapene som følge av digital sårbarhet og hva forebyggende IKT-sikkerhet koster. Dersom slike sikkerhetshensyn skal få nok oppmerksomhet og tyngde inn i beslutningsprosesser, bør de økonomiske sidene også synliggjøres. Se punkt 7.2.1 «IKT-kriminalitet» om kostnaden ved IKT-kriminalitet.

Utvalget anbefaler at sikkerhetsøkonomi blir et forskningstema inn i Forskningsrådets programmer for IKT-sikkerhet.

Innføre krav til IKT-sikkerhetsfag for alle IKT-bachelorgrader

Utvalget støtter de anbefalingene som er gjort av ACM28 om hvilke kurs som bør inngå i en generell IKT-utdanning. Kunnskapen som formidles gjennom disse utdanningene, danner grunnmuren for å oppnå god IKT-sikkerhet i samfunnet. Nylig har også NSM kommet med en anbefaling om at alle IKT-utdanninger bør inneholde minst ett obligatorisk kurs innen IKT-sikkerhet.

Utvalget mener at alle bachelorutdanninger i Norge innenfor IKT må inneholde minst 15–20 studiepoeng med fag som omhandler IKT-sikkerhet. Det er viktig at tilbydere av IKT-relaterte bachelorprogrammer går igjennom studiene sine og sørger for at disse dekker vesentlige deler av informasjons- og IKT-sikkerhet. Et slikt tiltak vil i utgangspunktet ikke nødvendigvis medføre store ekstra kostnader for den enkelte institusjon, men først og fremst være et spørsmål om interne prioriteringer. Dette tiltaket samsvarer med anbefalingene i Sikkerhetsfaglig råd fra NSM.

Omfanget av IKT-relaterte kurs er vanligvis 10 studiepoeng. Det skulle tilsi at den totale mengden lærestoff relatert til IKT-sikkerhet bør utgjøre minst to kurs i løpet av et bachelorstudium. Nå dekkes mye av dette stoffet gjennom andre kurs, men utvalget vil likevel anbefale at enhver IKT-bachelor inneholder minimum ett obligatorisk kurs i IKT-sikkerhet.

Øke kapasiteten på masterutdanning innen IKT-sikkerhet

Utvalget mener det må etableres tilstrekkelig kapasitet på masterutdanning med spesialisering innen IKT-sikkerhet. Dette gjelder særlig ved de store universitetene og høyskolene som har slik aktivitet allerede i dag. Et slikt løft vil kreve tilførsel av midlertidige utvidelsesmidler.

Dette begrunnes i den forholdsvis lave kapasiteten ved UiO og i manglende tilbud innenfor IKT-sikkerhet ved NTNUs studieprogram for datateknikk. Det bør samtidig legges til rette for at studenter fra høyskoler og universiteter som ikke har masterprogram i IKT-sikkerhet, har mulighet til å fortsette på masterstudier ved læresteder som har slike studier.

Økt utdanningskapasitet innen avansert IKT-sikkerhet vil først og fremst møte det innenlandske behovet for slik kompetanse i alle sektorer. Imidlertid vil det også kunne styrke vår konkurranseevne og åpne nye muligheter for norsk næringsliv til å møte en økende internasjonal etterspørsel etter både kvalifisert personell og tekniske løsninger innen IKT-sikkerhet.29

Styrke nasjonal forskningskompetanse i kryptografi

Bruk av kryptografi er en forutsetning for sikker informasjonsutveksling på Internett. Selv om trygg ende-til-ende-kommunikasjon forutsetter mer enn bare kryptografi, er kryptografi i en særstilling når det gjelder kunnskap som må være på plass for å understøtte sikker kommunikasjon. Bruk av foreldede, eller av andre årsaker utrygge, kryptosystemer kan føre til at kommunikasjon blir avlyttet, eller at man ikke kan stole på identiteten til andre aktører.

Kryptografi baserer seg i stor utstrekning på avanserte matematiske metoder. Det er derfor en langsiktig prosess å bygge opp kompetanse- og forskningsmiljøer. Slik kunnskap må også vedlikeholdes dersom den skal være relevant.

Det er ikke gitt at kryptosystemene som blir brukt i dag, er trygge. Systemene kan være foreldet, eller de kan til og med ha blitt utviklet for at de skal kunne knekkes. Uten avanserte nasjonale miljøer vil norske myndigheter og bedrifter måtte forholde seg til utenlandske aktører for å innhente kvalifiserte vurderinger og råd om kryptografiske systemer. Dette vil være en svært uheldig situasjon sett i et sikkerhetsperspektiv.

Utvalget mener det er vesentlig at Norge bygger opp og vedlikeholder kompetente forskningsmiljøer innen kryptografi som kan bidra med veiledning og verifikasjon ved implementering av systemer med kryptografiske sikkerhetsmekanismer. Som ansvarlig departement for sikkerhet og beredskap tilfaller det derfor JD i samarbeid med FD å gå inn med tilstrekkelige langsiktige midler for å sikre nødvendig oppbygging og vedlikehold av nasjonal kompetanse innen kryptografi. Dette bør primært gjøres gjennom å støtte eksisterende miljøer og ikke gjennom å bygge opp nye. Det må også vurderes om dette kan gjennomføres slik at nøkkelpersonell i slike grupper kan sikkerhetsklareres.

En slik satsing samsvarer med NSMs ønske om å videreutvikle en nasjonal kryptopolitikk for å sikre nødvendig nasjonal kryptokompetanse og utvikling av kryptoutstyr for høygradert informasjon.

Opprette øremerkede stipendiatstillinger som kan sikkerhetsklareres

For å sikre tilgang på høyt kvalifiserte personer mener utvalget at det bør opprettes øremerkede stipendiatstillinger innenfor IKT-sikkerhet for personer som kan sikkerhetsklareres.

Dette begrunnes i at FFI har utfordringer med å få tak i godt kvalifisert personell som kan klareres. Utvalget vurderer dette som en voksende utfordring, der også andre aktører, som NSM, CCIS og politiet, vil ha sikkerhetsklarering som en forutsetning. Kravet om sikkerhetsklarering er en spesiell utfordring innen IKT-sikkerhetsarbeid. Det er eksisterende ordninger som sikrer Forsvaret tilgang på klarert IKT-sikkerhetspersonell.30

Øke oppmerksomheten rundt IKT-sikkerhet og personvernrelaterte problemstillinger

Utvalget mener at IKT-sikkerhets- og personvernrelaterte problemstillinger må få en større plass i relevant høyere utdanning.

For IKT-sikkerhet vurderer utvalget særskilt lederutdanninger, for å sikre tilstrekkelig kompetanse og forståelse for problematikken. Dette er begrunnet i at det endelige ansvaret for IKT-sikkerhet i en virksomhet alltid vil ligge hos den øverste ledelsen. Det gjelder selv om ledelsen verken har formal- eller realkunnskap om IKT-sikkerhet. For eksempel har lederutdanninger som siviløkonomstudiet ved Norges Handelshøyskole per dags dato svært lite opplæring i IKT-sikkerhet. Tilsvarende finnes det heller ingen formelle krav, slik det gjør for HMS-arbeid, om at en virksomhets øverste leder må ha gjennomført opplæring i IKT-sikkerhet. Et tiltak kan være å innføre krav til rapportering om IKT-sikkerhet i årsmeldinger slik beskrevet i punkt 23.5 «Redegjørelse for IKT-sikkerhet bør inngå i årsmeldinger».

Personvernrelaterte problemstillinger gjelder i særlig grad for juridiske og helserelaterte utdanninger.

Bevissthet og kompetanse om IKT-sikkerhet henger naturlig sammen med den enkeltes generelle kunnskap om de IKT-systemene man bruker. Uten grunnleggende forståelse av disse er det vanskelig å opprettholde tilstrekkelig sikkerhet. Det er derfor vesentlig at alle høyere utdanninger inkluderer tilstrekkelig opplæring i fagspesifikk IKT-kunnskap.

Gjennomføre tiltak rettet mot grunnskole og videregående opplæring

Skal vi sikre trygg bruk av IKT, og Norges fremtidige deltagelse i utviklingen av fremtidens IKT-teknologi, er vi avhengige av kontinuerlig å heve det generelle kompetansenivået. Dette arbeidet må starte allerede i grunnskolen, slik det nå skjer i en rekke sammenlignbare land. Utvalget har derfor valgt å samle noen eksempler på tiltak:

Etterprøve læringsutbytte i trygg bruk av IKT. Utvalget mener at dagens program for opplæring i digital kompetanse i grunnskolen i stor utstrekning dekker de grunnleggende behovene det enkelte individet har. Opplæring i digital dømmekraft er spesielt viktig for å sikre forsvarlig bruk av sosiale medier og andre kommunikasjonsprogrammer. Det er viktig å evaluere hvordan denne undervisningen fungerer i praksis, og hvilket læringsutbytte elevene faktisk sitter igjen med. Utvalget er kjent med at Senter for IKT i utdanningen utfører undersøkelser om både digitale verktøy i skolen og læreres og elevers digitale kompetanse.31 Undersøkelsen fra 2011 har vært kritisert32 for at den kun kartlegger «operativ bruk» av datamaskiner, uten å se på lærernes forutsetninger for å undervise i hvordan datamaskinene faktisk fungerer. Her er det vesentlig at man ser på hvilken kompetanse lærerne har for å gjennomføre slik opplæring. Etterutdanning av lærere kan være en nødvendig følge av tiltaket. NSM har også anbefalt at IKT-sikkerhet innarbeides i lærerutdanningen.

Øke oppmerksomhet rundt teknisk bruk av IKT. Skoleverket retter primært oppmerksomheten mot nettvett og regler for personvern på Internett og i sosiale medier. Dette er nødvendig kunnskap som alle trenger. Bruk av IKT forutsetter imidlertid også økt kjennskap til de tekniske aspektene ved maskin- og programvare. Dette gjelder for alle typer personlige maskinplattformer som mobiltelefoner, nettbrett og PC-er. Elevene må forstå behovet for oppdatering av programvare, jevnlige sikkerhetskopier og farene ved ukritisk bruk av nedlastet programvare og nettbaserte tjenester. Utvalget anbefaler derfor at opplæring i digitale ferdigheter i grunnskole og videregående skole utvides til også å gi kompetanse i relevante tekniske aspekter ved IKT. Et viktig steg på veien vil være å sørge for at undervisning i programmering blir tilgjengelig i alle skoler, og at innføring i informasjonssikkerhet gis tilsvarende oppmerksomhet.

Bygge ut tilbud om undervisning i programmering. Fravær av avansert IKT-opplæring i skolen risikerer å sette Norge i en situasjon hvor vi primært blir et samfunn som bare forbruker informasjonsteknologi. Det er derfor positivt at regjeringen vil starte forsøk med programmering i grunnskolen fra 2016. Det er vesentlig at denne satsingen raskt blir bygd ut til alle skoler, og at den får et innhold som gjør den relevant for bruk i andre emner og for videre studier. Kunnskapsdepartementet bør derfor utarbeide en plan for hvordan dette skal gjennomføres. Det kan gjøres i samarbeid med allerede eksisterende frivillige organisasjoner, samt med IKT-industrien, etter mal fra Finland.

Skal satsingen lykkes på lang sikt, forutsetter det også opplæring av både nåværende og fremtidige lærere. Det er også verdt å merke seg at selv om dette nå ser ut til å starte opp, ligger vi et godt stykke etter land det er naturlig å sammenligne seg med. Det kan derfor allerede nå være på sin plass å vurdere hva som blir neste steg når tilbudet er etablert. Det bør vurderes hvordan opplæring i algoritmisk tenking og bruk av programmerbare digitale verktøy kan integreres tidligere i den ordinære undervisningen.

Behov for IKT-sikkerhet i elektrofag. Det er ikke klart ut fra læringsmålene om IKT-sikkerhet er dekket i tilstrekkelig grad i rene elektrofag. Dette gjelder spesielt automatiseringsfaget, der emnet ikke inngår i læreplanen. Kontrollsystemer for temperatur, lys og luft i bygninger styres ofte via nettet, og det er vesentlig at uvedkommende ikke har tilgang til disse. Utvalget mener det bør foretas en gjennomgang av læreplanene i alle elektrofag for å vurdere om disse er tilfredsstillende med tanke på hvordan de dekker IKT-sikkerhet.

Revidere læringsmålene i fagene Informasjonsteknologi 1 og 2. Informasjonsteknologi 1 og 2 er allmennfag og gir grunnleggende kunnskap om IKT. Som del av den studiespesialiserende videregående utdanningen skal de også forberede elevene på videre studier innen området. Siden fagene ikke bygger på hverandre, er imidlertid det samlede kunnskapsnivået man kan forvente at ferdige kandidater oppnår, begrenset. En konsekvens av dette er at studenter som kun tar Informasjonsteknologi 2, ikke får opplæring i IKT-sikkerhet. Det er dessuten en lav grad av integrering mellom kursene og høyere utdanninger innenfor IKT i universitets- og høyskolesektoren. Ingen av kursene inngår som forkrav for videre studier i IKT, da disse stort sett bare forutsetter generell studiekompetanse og for enkelte studieretninger også fordypning i matematikk. Utvalget mener derfor at læringsmålene i Informasjonsteknologi 1 og 2 er modent for revisjon, slik at elever som tar disse fagene, går ut med kunnskap om informasjonssikkerhet som er relevant for videre studier.

20 Styring og kriseledelse

Styring og kriseledelse bygger på de grunnleggende prinsippene om ansvar, likhet, nærhet og samvirke (se punkt 8.1 «Overordnede mål for IKT-sikkerhetsarbeidet»). Målsettingen er å opprettholde konstitusjonelle funksjoner og virksomhet i prioriterte deler av forvaltningen under ulike former for påkjenninger.

Ansvaret for en rekke viktige samfunnsoppgaver er delegert til kommunene, og den kommunale forvaltningen spiller en svært viktig rolle i mange krisesituasjoner. I norsk statsadministrasjon er videre en rekke faglige virkefelt skilt ut og lagt til direktorater, mens Fylkesmannen er statens representant i fylket, med blant annet ansvar på vegne av flere departementer og direktorater. Veiledning, oppfølging og tilsyn med kommunenes beredskapsarbeid er i tillegg til samordning en viktig oppgave for Fylkesmannen (se punkt 8.2 «Sentrale myndighetsaktører med særlig ansvar for oppfølging av IKT-sikkerhet»).

Å kunne ivareta styring og kriseledelse på sentralt, regionalt og lokalt nivå er kritisk avhengig av fungerende og pålitelige IKT-systemer. I hovedsak dreier dette seg om administrative kommersielle støttesystemer og ekomtjenester.

Innenfor visse deler av forvaltningen er det spesielle krav til egne IKT-systemer som skal kunne bidra til en ekstra sikkerhet for å opprettholde funksjonalitet. For størstedelen av forvaltningen, både på sentralt, regionalt og lokalt nivå, foreligger det imidlertid ingen bestemte krav til systemer, men det er et krav at virksomhetene på alle nivåer definerer hvilke tjenester som er absolutt nødvendige for å kunne opprettholde en minimumsdrift nærmest uansett hva som skjer, og hvilke IKT-systemer som dermed må være fungerende. I tillegg skal virksomhetene ha kontinuitetsplaner og beredskap dersom viktige systemer svikter.

20.1 IKT-systemer for beredskap og krisehåndtering

20.1.1 Hva er en krise?

En krise defineres som en hendelse som har potensial for å true viktige verdier og svekke en organisasjons evne til å utføre viktige funksjoner. En krise kan være en tilstand som kjennetegnes av at samfunnssikkerheten eller andre viktige verdier er truet, og at håndteringen utfordrer eller overskrider kapasiteten og/eller kompetansen til den organisasjonen som i utgangspunktet har ansvaret for denne.33

Dette kapittelet handler om det krisehåndteringssystemet som trer i kraft ved IKT-hendelser som er så omfattende at det får tverrsektorielle samfunnsmessige konsekvenser. Digitale sikkerhetsutfordringer, spionasje, sabotasje og terror, samt behovet for å avdekke, håndtere og etterforske digitale angrep omtales i kapittel 21 «Avdekke og håndtere digitale angrep».

En digital krise kan oppstå når viktige digitale systemer svikter og konsekvensen av bortfallet rammer mange. Krisen får betydelige konsekvenser for samfunn, næringsliv og individer.

Med sikkerhetspolitisk krise menes en krise som utfordrer statens territorielle integritet og politiske suverenitet, men uten at det dreier seg om et militært angrep i tradisjonell forstand. En slik krise kjennetegnes av å være i en uklar gråsone mellom krig og fred. Politisk-militært press fra en annen stat, omfattende terroraksjoner og alvorlige cyberangrep er eksempler på situasjoner som kan forårsake slike kriser.34

Mange IKT-kriser har et annet opphav enn ren svikt i IKT-systemer eller infrastruktur, de tekniske systemene kan svikte som følge av andre hendelser. Naturhendelser kan føre til at kommunikasjonsinfrastruktur skades og mobilnettet faller ut. Dette påvirker i stor grad evnen til raskt å håndtere situasjoner og opprettholde nødvendig funksjonalitet for de virksomhetene som blir rammet.

20.1.2 Sentral kriseledelse

Sentral kriseledelse er knyttet til et departements evne til å være lederdepartement, håndtere alle typer kriser i egen sektor og yte bistand til andre departementer i kriser som involverer flere sektorer.

Hvert enkelt departement har primæransvaret for egne IKT-løsninger for å kunne opprettholde egen styring og kriseledelse. I dette ansvaret ligger at departementet selv må velge å ta i bruk løsninger som er sikre nok i forhold til behovet. Dette følger av ansvarsprinsippet.

Overordnede bestemmelser og krav til departementenes styring og krisehåndtering fremgår av kgl.res. 15. juni 2012 Instruks for departementenes arbeid med samfunnssikkerhet og beredskap, Justis- og beredskapsdepartementets samordningsrolle, tilsynsfunksjon og sentral krisehåndtering.

Departementenes oppgaver i krisesituasjoner er i hovedsak å innhente og bearbeide informasjon til bruk i faglig rådgivning og tilrettelegging overfor politisk ledelse, vurdere og samordne tiltak, koordinere informasjon til og fra underliggende etater, utstede fullmakter og ivareta og utøve en helhetlig informasjonsstrategi. Disse oppgavene krever fungerende og sikre IKT-løsninger.

Av instruksen går det frem at departementene skal ha planer for å kunne ivareta sine mest kritiske samfunnsoppgaver nærmest uavhengig av hva som skjer. I dette ligger implisitt krav om at de IKT-systemene som departementene er avhengige av for å ivareta driften, er robuste og sikre, og at departementene har planer for manuelle løsninger hvis det skulle oppstå svikt i IKT-systemer eller ved strømbrudd. Redundante løsninger kan være for eksempel doble linjer, reservestrøm, satellitt-telefoni med mer. Konkrete krav til sikkerhet og funksjonalitet i IKT-løsningene fremgår verken av instruksen eller andre bestemmelser.

Det finnes både administrative og politiske ordninger for krisehåndtering på sentralt nivå, som for eksempel Kriserådet, Krisestøtteenheten og Regjeringens kriseråd. Disse er omtalt i den kongelige resolusjonen som er nevnt ovenfor.

Håndtering av IKT-hendelser/-kriser

Samfunnssikkerhetsprinsippene gjelder også for håndtering av IKT-hendelser – både hendelser som er direkte knyttet til svikt i eller angrep på IKT-systemer, og hendelser som er en følge av svikt i sentrale systemer (se kapittel 7 «Utilsiktede og tilsiktede IKT-hendelser»). Alle virksomheter skal ha planer for håndtering, og de etablerte ordningene for situasjonshåndtering og informasjonsdeling gjelder også for IKT-hendelser.

Nasjonal sikkerhetsmyndighet har imidlertid på vegne av Justis- og beredskapsdepartementet utarbeidet en modell for forebygging og håndtering av IKT-sikkerhetshendelser, det vil si angrep mot IKT-systemer og digitale infiltrasjonsforsøk. Her understrekes det at hver enkelt virksomhet skal ha iverksatt tiltak som kan forebygge IKT-hendelser og bidra til å avdekke forsøk på angrep. Det gis videre anbefalinger til etablering av sektorvise responsmiljøer. Hovedsakelig omhandler modellen for hendelseshåndtering retningslinjer for informasjonsdeling.35 Modellen og mekanismer for håndtering av IKT-sikkerhetshendelser blir ytterligere omtalt i kapittel 21 «Avdekke og håndtere digitale angrep».

Når en IKT-sikkerhetshendelse får alvorlige konsekvenser, for eksempel ved at den forårsaker svikt i kritisk infrastruktur eller kritiske samfunnsfunksjoner, vil det imidlertid være behov for at de etablerte krisehåndteringsmekanismene i Norge trer i kraft, blant annet for å håndtere og minimere uønskede samfunnsmessige konsekvenser og bidra til informasjonsflyt på tvers av sektorer og nivåer av myndighetsorganer.

Nasjonalt beredskapsplanverk, rammeverk

Justis- og beredskapsdepartementet, Forsvarsdepartementet og Statsministerens kontor har etablert et sektorovergripende rammeverk for nasjonalt beredskapsplanverk. Rammeverket er et oppslagsverk som både gir oversikt over sentral krisehåndtering – aktører, roller og ansvar – og en veiledning i hvordan kriser håndteres på sentralt nivå.

En del av rammeverket vil være et planverk som skal gi grunnlag for krisehåndtering på områder der det ikke eksisterer nasjonale scenariobaserte planer.36 I denne sammenheng er det også vurdert om det skal utarbeides sektorovergripende beredskapsplaner for flere scenarioer enn de som foreligger per i dag.37

Sivilt beredskapssystem (SBS)

Nasjonalt beredskapssystem er basert på, og koordinert med, NATOs krisehåndteringssystem og består av én militær og én sivil del: Beredskapssystem for Forsvaret (BFF) og Sivilt beredskapssystem (SBS). SBS inneholder også tiltak rettet mot håndtering av IKT-relaterte hendelser. Hensikten med systemet er at man skal kunne gjennomføre koordinerte og forhåndsplanlagte tiltak på nasjonalt nivå. Virkeområdet er sektorovergripende kriser i fredstid som er forårsaket av alvorlige tilsiktede hendelser eller trusler om slike, og kriser med en sikkerhetspolitisk dimensjon inklusiv væpnet konflikt eller trusler om slike. Det fremgår av Sivilt beredskapssystem (SBS) at departementene skal utarbeide egne beredskapsplaner basert på SBS som utdyper tiltak der departementet har et direkte handlingsansvar i egen sektor. De ulike sektordepartementene skal også bidra til jevnlig revisjon av tiltak i SBS, slik at disse til enhver tid er oppdatert.

En rekke handlingsbeskrivelser i SBS eller i underliggende beredskapsplaner vil også inngå i ulike sektorplanverk, som for eksempel Politiets beredskapssystem eller Nasjonal helseberedskapsplan. SBS setter ikke annet sektorplanverk til side, men gjør det mulig med en koordinert iverksetting av tiltak besluttet på tvers av ulike departementer og sektorer i en situasjon da det er viktig med politisk styring.38

Politiet har etablert et eget planverk, Politiets beredskapssystem (PBS). Dette er et eksempel på sektorplanverk som bør avstemmes med det nasjonale systemet. Utvalget er kjent med at det er noen mangler i systemet som gjør at det per i dag ikke er avstemt med SBS. Ansvaret for at de ulike sektorplanene er avstemt og koordinert med det nasjonale planverket tilligger hver enkelt sektor.

Støtteverktøy for krisehåndtering